案例精選丨石化DCS系統病毒防范能力升級技改項目 構建縱深防御體系

在工業控制系統(ICS)安全形勢日益嚴峻的背景下,某大型石化企業為保障核心生產裝置的安全、穩定、長周期運行,啟動了其分布式控制系統(DCS)的病毒防范能力升級技術改造項目。本項目不僅是一次常規的系統加固,更是一次深度融合安全技術防范系統(簡稱“安防系統”)設計、施工與服務的綜合性工程實踐,旨在構建一套主動防御、縱深防御的工業網絡安全體系。

一、 項目背景與挑戰

該企業DCS系統作為生產裝置的“大腦”,其安全性直接關系到全廠的生產安全與經濟效益。隨著信息技術與工業技術的深度融合,以及外部網絡威脅的不斷演變,原有的基于邊界隔離和單點防護的策略已顯不足。主要面臨以下挑戰:

- 病毒與惡意軟件可能通過移動存儲介質、維護終端、第三方網絡連接等途徑滲透至DCS控制網絡。

- DCS系統本身存在未修復的漏洞,面臨潛在的定向攻擊風險。

- 缺乏對控制網絡內部異常流量和行為的有效監測與審計能力。

- 安全管理制度與技術措施存在脫節,應急響應流程有待優化。

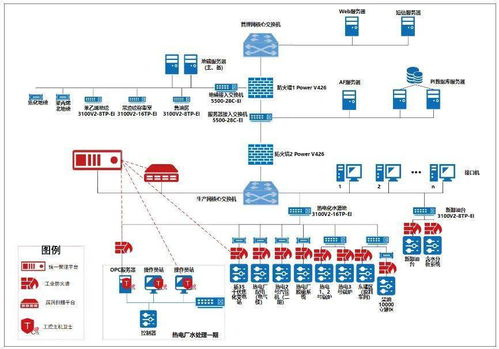

二、 安全技術防范系統設計理念

本項目的核心設計理念是“縱深防御、主動防護、精準管控”。我們摒棄了“單點加固”的傳統思路,從網絡、主機、應用、數據和管理五個層面進行一體化設計:

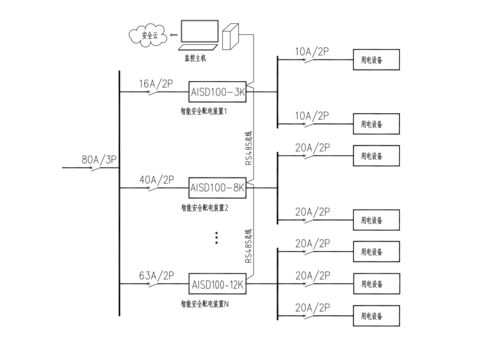

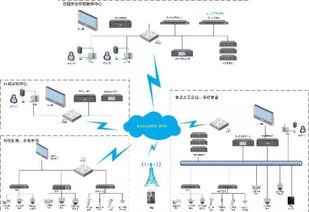

- 網絡層隔離與過濾:在控制網絡與信息網絡之間部署工業防火墻,實施基于白名單的嚴格訪問控制策略;在關鍵控制網段內部進行邏輯細分,抑制威脅橫向擴散。

- 主機層加固與防護:為所有DCS工程師站、操作員站及服務器部署輕量級、高兼容性的工業主機安全防護軟件,實現應用程序白名單、外設管控、病毒查殺等功能。

- 監測層可視與審計:部署工業安全監測審計平臺,通過旁路部署方式,實時采集分析控制網絡流量,建立正常行為基線,對異常指令、非法訪問、病毒活動等行為進行告警和記錄。

- 終端層接入管控:建立嚴格的移動存儲介質管理制度,并部署專用的安全U盤及介質管理系統,對所有接入控制網絡的移動設備進行病毒查殺和授權認證。

- 管理層制度與流程:將技術措施與安全管理體系深度融合,修訂網絡安全管理制度,制定詳細的應急響應預案,并定期組織演練。

三、 施工與服務實施要點

為確保技改過程不影響正常生產,項目采用分階段、滾動實施的策略,并突出全過程服務:

- 精細化前期評估:施工前,對現有DCS網絡架構、資產清單、業務流量進行深度測繪和風險評估,明確關鍵保護對象和改造邊界。

- 非侵入式部署:所有安全設備及軟件的安裝、調試均在系統停車的窗口期或采用熱插拔等不影響生產的方式進行。策略配置先行在測試環境驗證,確保與DCS軟件、硬件的完全兼容。

- 漸進式策略調優:初始策略設置遵循“最小權限”原則。系統上線后,結合監測審計平臺的日志和學習模式,在數周內逐步優化防火墻規則和白名單策略,在安全性與可用性之間取得最佳平衡。

- 全方位培訓與交底:為企業的儀表、電氣、IT及安全管理人員提供分層級的技術培訓,內容涵蓋系統原理、日常運維、告警處置和策略維護,確保“會用、能管”。

- 持續性運維服務:項目交付后,提供定期的漏洞掃描、策略審計、日志分析服務,并保持7x24小時應急響應支持。根據威脅情報和系統變化,持續提供安全策略的優化建議。

四、 項目成效與價值

通過本次升級技改,該石化企業DCS系統的安全防護能力實現了質的飛躍:

- 防御能力提升:形成了從邊界到主機的立體防護網,有效阻斷了已知病毒與未知惡意軟件的滲透和執行。

- 風險可視可控:實現了對控制網絡內部行為的實時監測與歷史追溯,安全狀態從“不可見”變為“清晰可見”,管理決策有據可依。

- 合規與管理雙達標:技術體系滿足了國家《網絡安全法》及行業安全規范對關鍵信息基礎設施的防護要求,同時將技術手段固化為管理流程,提升了整體安全治理水平。

- 保障生產連續性:通過有效的威脅阻斷和快速的事件響應,極大降低了因網絡安全事件導致非計劃停車的風險,為企業的安穩長滿優運行奠定了堅實的數字安全基石。

本案例表明,石化等流程工業的DCS系統安全防護,必須超越單純的“殺毒”概念,轉向一個涵蓋設計、施工與持續服務的體系化工程。只有將先進的安全技術防范系統與工業控制場景深度融合,并配以專業的全生命周期服務,才能構建起真正有效、可靠且適應未來發展的工業網絡安全縱深防御體系。

如若轉載,請注明出處:http://www.bjftsd.com/product/66.html

更新時間:2026-02-21 16:44:53